Siber Güvenlik

BITB – Tarayıcı içindeki Tarayıcı Saldırıları

Siber dünyada kişisel olarak en çok karşılaştığımız saldırı tipi phishing veya Türkçe adıyla oltalama saldırılarıdır. Bu oltalama saldırıları hiçbir saldırı tipinde olmadığı gibi elbette tek bir cinste gerçekleştirilmezler. Bu yazımızda oltalama saldırılarının yeni bir türü olan Tarayıcı içindeki Tarayıcı - BITB saldırısından bahsedeceğiz.

Tarayıcı içindeki Tarayıcı, ya da orijinal adıyla Browser in the Browser saldırıları gelişmiş, yeni nesil bir phishing saldırısıdır. Phishing saldırılarının genel amacı kullanıcı verilerini çalmak olduğundan BITB saldırıları da kullanıcıların farklı sitelerdeki hesaplarını ve şifrelerini çalma amacı gütmektedir.

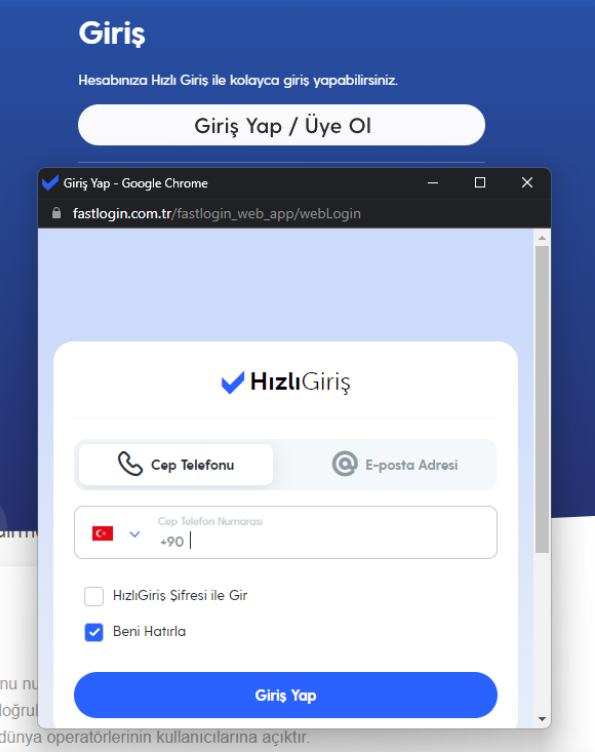

Turkcell Hızlı Giriş, Google Sign-In gibi giriş yapma sistemlerinin mevcut olduğunu biliyoruz ve sıklıkla kullanıyoruz. Kısaca bu giriş sistemlerinde bir buton vardır ve bu butona tıklandığında ekstra bir pop-up sayfa açılarak sizden ilgili giriş yapma sistemindeki şifrenizi sorar ve istenilen siteye tek tıkla kolaylıkla giriş yapma amacı taşır.

Açılan pop-up penceresinde bilgilerimizi girerek giriş yaparız, pop-up penceresi kapanarak giriş yapmak istediğimiz siteye verileri gönderir ve giriş yapma işlemi başarılı olur. Genelde bu sistemlerin güvenliği had safhadadır ve sürekli güvenlik güncellemeleri alır.

Ancak sorun burada değil, hackerlar kullanıcıları buna benzer sahte bir pop-up ile kandırmaktadırlar.

Açılan pop-up ile giriş yapılacak site arasında direkt olarak bağlantı yoktur, yalnızca arka tarafta bir bağlantı vardır. Bu nedenle açılan Hızlı Giriş veya Google Giriş pop-up sayfası ekranın içinden sürüklenebilir, başka bir pencerede açılmalıdır, pencerenin sol üstünde bulunan adres çubuğunda Google Giriş ise google.com, Hızlı Giriş ise fastlogin.com.tr olup yeşil kilit imgesine (SSL sertifikası) sahip olmalıdır.

Ancak hackerların kullandığı bu yöntem, Javascript diliyle sanki pop-up açılmış gibi yaparak kullanıcıları gafil avlamaktadır. Burada gerçekten bir pencere açılmadığı için adres çubuğunu hackerın kendisi tamamen değiştirebilmektedir, bu da kullanıcılar tarafından güvenli olarak algılanmakta ve şifrelerini hackerlara kendi elleriyle vermektedir. Böyle bir saldırıda şifrenizi girdiğinizde hazırlanan saldırının kapsamına bağlı olarak istenilen siteye hiçbir şey olmamış gibi giriş de yapabilir, hata ekranı da gösterebilir.

Aşağıda örnek görüntüde görüldüğü üzere pop-up penceresi giriş yapılan siteden dışarı çıkamıyor, gerçek bir giriş yapılırken bunun pencere dışına çıkabilmesi gerekmekte.

Bu saldırı tekniğinden koruma yöntemleri aşağıdaki gibi sıralanabilir:

- Açılan giriş ekranının adres çubuğunda giriş sisteminin orijinal adresi ve yeşil kilit simgesi bulunduğundan emin olun.

- Açılan giriş ekranının ekranın dışına çıkabildiğinden emin olun.

- Bilmediğiniz, adres çubuğunda SSL sertifikası bulunmayan sitelerde Hızlı Giriş, Google Giriş gibi giriş sistemlerini kullanmamaya, bunun yerine mümkünse tek kullanımlık e-posta ile kayıt olmaya gayret edin, kayıt olurken daha önce hiçbir yerde kullanmadığınız bir şifreyle kaydolun.

Giriş yaparken bu yöntemlere dikkat ederseniz BITB saldırılarından korunmuş olursunuz.

Daha fazla bilgi için kaynaklar:

- Kaspersky Daily, Tarayıcıda tarayıcı saldırısı: yeni bir kimlik avı tekniği, https://www.kaspersky.com.tr/blog/browser-in-the-browser-attack/10654/

- Mr.d0x, Browser in the Browser (BITB) Attack, https://mrd0x.com/browser-in-the-browser-phishing-attack/

30.05.2022

Yorumlar

Merhaba,

Gerçekten çok bilgilendirici oldu.

Teşekkürler.

Çok teşekkürler.

Merhaba,

Gerçekten çok bilgilendirici bir yazı yazdığınız için teşekkürler.

Bilgi verici bir yazı teşekkürler

Teşekkürler

Gerçekten çok bilgilendirici bir yazı yazdığınız için teşekkürler.

Merhaba ,

Yazınız bilgilendirici olmuş teşekkürler