Siber Güvenlik

Siber Tehdit İstihbaratı

Siber tehdit istihbaratı (Cyber Threat Intelligence - CTI), bir kurumun varlıklarının güvenliğini tehdit eden mevcut ve potansiyel saldırılar ile saldırganların amaçları, motivasyonları, saldırı yöntemleri hakkında bilgilerin toplanmasına ve analiz edilmesine odaklanan bir siber güvenlik alanıdır.

“Tehdit istihbaratı edinimi, üretimi ve paylaşımı kapsamında ulusal ve uluslararası paydaşlarla iki yönlü bilgi paylaşımı ve koordinasyon çalışması” ile ülke olarak siber tehditlere karşı güçlü bir savunma geliştirebiliriz.

Siber Tehdit İstihbaratının Tanımı

Günümüzde kurumlara, işletmelere hatta devletlere ait değerli bilgilerin dijital forma dönüştüğü ve bu bilgilerin gittikçe artarak siber uzayı daha cazip hale getirdiği bir dönem yaşıyoruz. Farklı motivasyonlara sahip siber tehdit aktörleri ise değere dönüşen bu verinin peşine düşerek akıl almaz saldırı yöntemleri geliştirmektedir. Sosyal mühendislik saldırıları, oltalama saldırıları, ağ saldırıları, zararlı yazılımlar, tersine mühendislik, veri sızıntısı, hizmet dışı bırakma, fidye yazılımları ve daha birçok siber tehdit, kurum ve işletmelerin faaliyetlerine zarar vermekte hatta bazı durumlarda toplumsal kargaşalara neden olmaktadır. Kurumların bu ve benzeri siber tehditlere karşı bilgi varlıklarını korumak için proaktif bir yaklaşım olan siber tehdit istihbaratına ihtiyaçları bulunmaktadır.

Siber tehdit istihbaratı (Cyber Threat Intelligence - CTI), bir kurumun varlıklarının güvenliğini tehdit eden mevcut ve potansiyel saldırılar ile saldırganların amaçları, motivasyonları, saldırı yöntemleri hakkında bilgilerin toplanmasına ve analiz edilmesine odaklanan bir siber güvenlik alanıdır.

Siber Tehdit İstihbaratının Faydaları

Siber tehdit istihbaratı, her ne kadar istihbarat kelimesi dikkate alındığında ilk anda akla askeri alanda kullanımı getirse de bugün birçok kurum ve işletme siber tehdit istihbaratını faaliyet alanlarındaki tehditler hakkında bilgi almanın yanında rekabet üstünlüğü sağlamak için de kullanmaktadır. Tehdit istihbaratının fayda sağlayabilmesi içinse öncelikle istihbarat bilgisinin zamanında elde edilmesi gerekmektedir. Bunun yanında bilginin güvenilir kaynaklardan elde edilmesi, kurum tehditleri ile ilişkili olması, nitelikli olması ve istihbaratın hangi çözümün parçası olacağı bilinmelidir.

Siber tehdit istihbaratı kurumlara şu faydaları sağlamaktadır:

- Proaktif yaklaşımla olası veri sızıntılarını önler

- Kurum varlıklarına yönelik olası tehdit ve risklerin tespitini kolaylaştırır

- Doğru istihbarat edinimi ile kurum kaynaklarının daha verimli kullanılmasına katkıda bulunur

- Kurumun marka ve itibar değerini korumasına katkıda bulunur

- Tehdit ve zafiyet yönetimi, risk yönetimi ve siber olaylara müdahale süreçlerinin etkinliğini artırır

- Tehdit istihbarat paylaşımına yönelik farkındalığın ve kültürün gelişmesine katkıda bulunur

- Yeni saldırıların taktik, teknik ve prosedür (TTP) yaklaşımlarını ortaya çıkararak bilinmeyen saldırın tespit edilmesini sağlar

Siber Tehdit İstihbaratı Yaşam Döngüsü

Siber tehdit istihbaratı, klasik anlamdaki istihbarat süreçlerindeki gibi süreklilik arz eden bir faaliyettir. Tehditlerin devam ettiği bir dünyada istihbarat faaliyeti de artarak devam edecektir. Bir yaşam döngüsü içinde devam eden siber tehdit istihbaratı şu beş temel aşamadan oluşmaktadır (Şekil 1.).

1. Planlama

İstihbarat toplama hedeflerinin ve ihtiyaçlarının belirlenmesi

İstihbarat bilgisinin önceliklerinin belirlenmesi

İstihbarat ekibinin oluşturulması

İstihbarat toplama planın hazırlanması

Yaşam döngüsündeki diğer aşamalara yönelik gereksinimlerin hazırlanması

2. Bilgi Toplama

İstihbarat hedefleri doğrultusunda gerekli verilerin ham olarak toplanması

OSINT, HUMINT, IMINT, CYBINT, MASINT gibi farklı kaynaklardan her türlü formattaki verinin toplanıp saklanması

3. Bilgi İşleme

Toplanan ham istihbarat verisinin kullanışlı ve anlaşılır hale getirilmesi

4. Analiz

Toplanıp işlenmiş istihbarat verilerinin amaca uygunluk, güncellik, doğruluk ve güvenirlilik analizinin yapılması

Karar vericiler için analiz verisinin tehditlere yönelik bilgi verecek şekilde olası sonuçlardan, tahminlerden ve önerilerden oluşacak şekilde hazır hale getirilmesi

5. Dağıtım

Stratejik, operasyonel, taktik ve teknik amaçlar için hazırlanan siber tehdit istihbarat raporunun ilgili birim, kurum, organizasyon, yönetici, müşteri veya paydaşlarla paylaşılması

Tehdit istihbarat bilgisinin işe yarayıp yaramadığına dair geri bildirimlerin alınması

Siber Tehdit İstihbarat Kaynakları

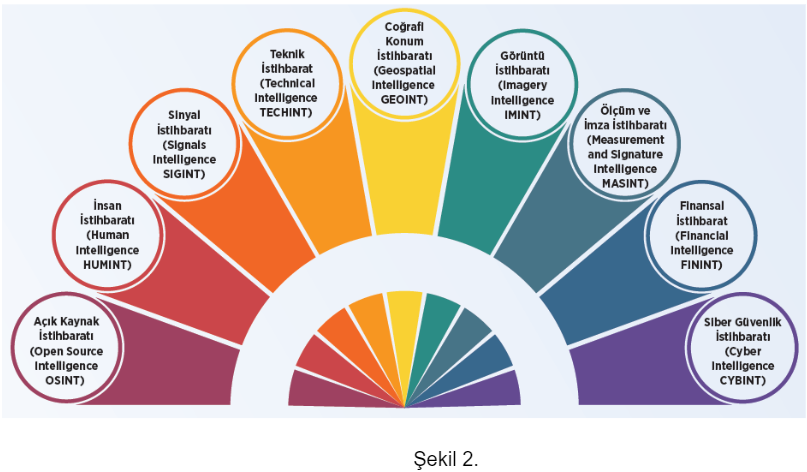

Siber tehdit istihbaratına yönelik bilgi toplarken insanlardan, siber güvenlik araçlarından ve elektronik cihazlardan yoğun bir şekilde yararlanılmaktadır. Toplanan bilgi kaynaklarına göre siber tehdit istihbaratı Şekil 2.’deki gibi sınıflandırılabilir.

1. Açık Kaynak İstihbaratı (Open Source Intelligence - OSINT)

Herkese açık kaynaklardan elde edilen istihbarattır.

Kaynaklar: İnternet, sosyal medya, forumlar, akademik yazılar, gazete, dergi, radyo, televizyon, kamu kurum ve kuruluş verileri, e-posta, DNS sorguları, arama motorları

2. İnsan İstihbaratı (Human Intelligence - HUMINT)

İnsan kaynağı kullanılarak elde edilen sözlü veya yazılı istihbarattır. Bilgi toplama işlemi açık veya gizli olarak yapılabilmektedir.

Kaynaklar: Ajan, muhabir, gazeteci, diplomat, mülteci, seyahat edenler, savaş mahkûmları, yabancı danışmanlar ve akademisyenler

3. Sinyal İstihbaratı (Signals Intelligence - SIGINT)

Sinyal istihbaratı, belirli bir hedefin elektronik sinyallerinin ve iletişimlerinin toplanması ve analizi yoluyla elde edilen bilgidir. Haberleşme istihbaratı (COMINT), Elektronik istihbarat (ELINT) ve Yabancı Cihaz Sinyal İstihbaratından (FISINT) oluşmaktadır.

Kaynaklar: Radar, silah sistemleri, uydu, radyo sinyalleri, GSM

4. Teknik İstihbarat (Technical Intelligence - TECHINT)

Yabancı ülkelerin ve düşmanların kullandığı silah ve araçların analizlerinden elde edilen istihbarattır.

Kaynaklar: Yabancı silah sistemleri, uydu, yabancı medya, yabancı teçhizatlar

5. Coğrafi Konum İstihbaratı (Geospatial Intelligence - GEOINT)

Uydu ve hava araçları kullanılarak coğrafi konumların ve özelliklerin görsel olarak değerlendirilmesi sonucu elde edilen istihbarattır.

Kaynaklar: Uydu görüntüleri, IHA görüntüleri, haritalar, GPS

6. Görüntü İstihbaratı (Imagery intelligence - IMINT)

Nesnelerin elektronik cihazlar ile görüntülerinin elde edilmesi ile toplanan istihbarattır.

Kaynaklar: Görsel fotoğrafçılık, radar sensörleri, kızılötesi sensörler, lazerler ve elektro-optikler,

7. Ölçüm ve İmza İstihbaratı (Measurement and Signature Intelligence - MASINT)

Hedeflerin fiziksel özelliklerinin nicel ve nitel analizi yapılarak ayırt edici özelliklerini ön plana çıkararak elde edilen istihbarattır.

Kaynaklar: Elektro-optik, sonar, nükleer, jeofiziksel, radar, kızılötesi, radyo frekans ölçümleri

8. Finansal İstihbarat (Financial Intelligence - FININT)

Finans işlemleri kullanılarak elde edilen istihbarattır.

Kaynaklar: Bankacılık işlemleri, SWIFT, Finansal kuruluşlar

9. Siber Güvenlik İstihbaratı (Cyber Intelligence - CYBINT)

Ağ ve sunucu sistemleri ile siber güvenlik ürünlerinden elde edilen istihbarattır.

Kaynaklar: Firewall, IPS/IDS, WAF, VPN, DLP, Sandbox, E-posta sunucuları, Web sunucuları, Proxy, Ağ cihazları, Adli analiz yazılımları, Uç nokta güvenlik yazılımları, Honeypot, IoC

Siber Tehdit İstihbarat Paylaşımı

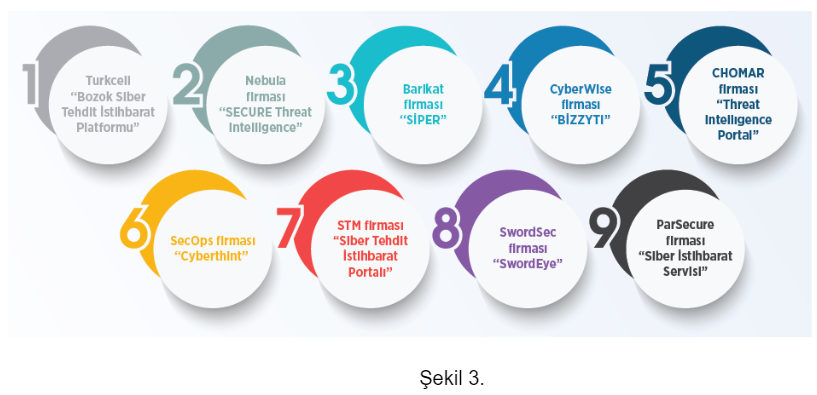

Siber tehdit istihbarat süreçlerinin uzun, zor ve maliyetli olması, alan uzmanlarının azlığı ve fazla yük getirmesi nedeniyle istihbarat paylaşımı kurum ve işletmeler için kaçınılmaz bir hal almıştır. Bu nedenle bir siber saldırı hakkında toplanan güvenlik ihlali göstergelerinin (IoC) dağıtıldığı tehdit istihbaratı paylaşım platformları ortaya çıkmıştır. Bu platformlar özel ve kamu kuruluşları ile uluslararası organizasyonlar bünyesinde faaliyet göstermektedir. Ülkemizde de BTK bünyesinde yer alan Ulusal Siber Olaylara Müdahale Merkezi (USOM) istihbarat paylaşımını, kurumsal ve sektörel Siber Olaylara Müdahale Ekibi (SOME)’lerle birlikte yerine getirmektedir. Ayrıca ülkemizde Cumhurbaşkanlığı Savunma Sanayii Başkanlığı ve Dijital Dönüşüm Ofisi Başkanlığı tarafından desteklenen kamu kurum/kuruluşları, özel sektör ve akademi temsilcilerinin katılımlarıyla oluşturulan Türkiye Siber Güvenlik Kümelenmesinde yer alan firma ve ürünler de siber tehdit istihbaratı kapsamında müşterilerine hizmet vermektedir (Şekil 3.):

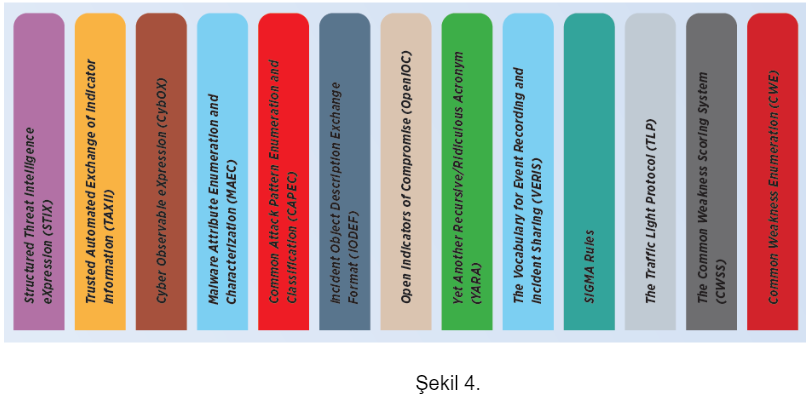

Siber tehdit bilgilerinin paylaşımında anlaşılabilir ve kullanılabilir olmak ve aynı dili kullanmak amacıyla birçok standart ve yapı geliştirilmiştir (Şekil 4.).

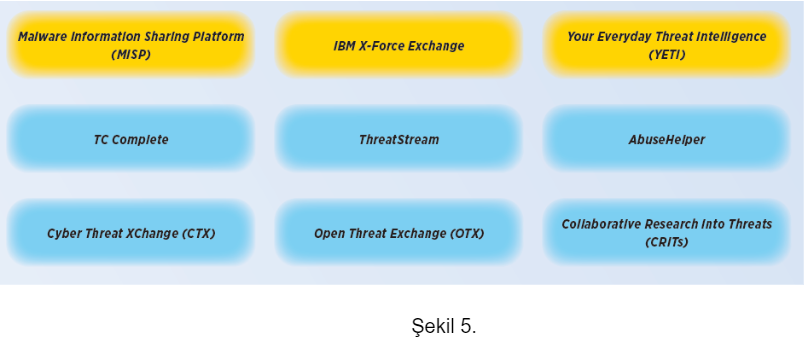

Şekil 5.’de ise siber tehdit bilgisinin paylaşımı için kullanılan online platformlar görülmektedir.

2020-2023 Ulusal Siber Güvenlik Strateji ve Eylem Planı dokümanında da belirtildiği üzere “tehdit istihbaratı edinimi, üretimi ve paylaşımı kapsamında ulusal ve uluslararası paydaşlarla iki yönlü bilgi paylaşımı ve koordinasyon çalışmasına” önem vererek ülke olarak siber tehditlere karşı güçlü bir savunma geliştirebiliriz.

Referanslar

- https://www.siberkume.org.tr

- https://www.usom.gov.tr

- S. M. Arıkan and S. Acar, "A Data Mining Based System for Automating Creation of Cyber Threat Intelligence," 2021 9th International Symposium on Digital Forensics and Security (ISDFS), Elazig, Turkey, 2021, pp. 1-7, doi: 10.1109/ISDFS52919.2021.9486335.

- BGD Siber Güvenlik ve Savunma Kitap Serisi 6, Haziran 2022, Ankara: Nobel Akademik Yayıncılık

Kaleminize sağlık